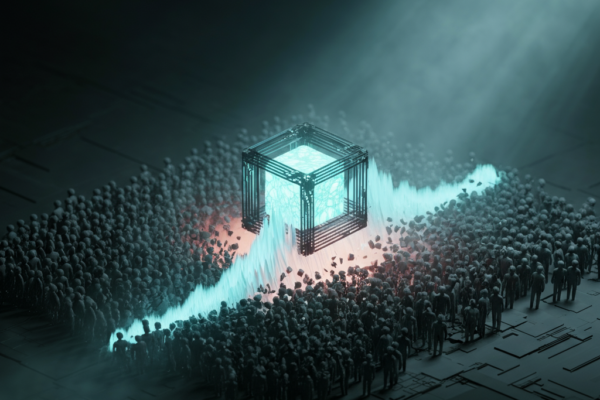

Une cyberattaque paralyse le système d’alerte d’urgence CodeRED à l’échelle nationale

Le 25 novembre 2025, Crisis24, la société spécialisée dans la gestion des risques, a confirmé que sa plateforme OnSolve CodeRED a été la cible d’une cyberattaque majeure. Cette attaque a provoqué une interruption importante des systèmes d’alerte d’urgence utilisés par de nombreuses agences locales, dont les gouvernements d’État, les services de police et les pompiers à travers les États-Unis.

Le rôle clé de CodeRED dans les alertes d’urgence

La plateforme CodeRED est un outil essentiel permettant aux autorités d’envoyer des notifications urgentes à la population en cas de situation critique, que ce soit pour des alertes météo, des incidents en cours, ou tout autre message nécessitant une communication rapide et fiable avec les citoyens. Pour mieux comprendre l’importance des infrastructures critiques et les enjeux de leur sécurisation, consultez notre analyse sur la cybersécurité : enjeux, formations et perspectives professionnelles.

Conséquences immédiates de l’attaque

Face à cette cyberattaque, Crisis24 a dû mettre hors service l’infrastructure héritée de CodeRED, entraînant des perturbations sévères pour les nombreuses organisations dépendant de ce système pour leurs communications d’urgence. Dans un communiqué officiel et une FAQ destinée aux utilisateurs touchés, la société a expliqué que l’incident a été circonscrit à l’environnement CodeRED uniquement, sans atteindre ses autres plateformes. Cet incident illustre parfaitement les risques évoqués dans notre article sur les 6 grandes tendances de la cybersécurité pour 2025, notamment en matière d’attaques ciblées sur des infrastructures critiques.

Vol de données personnelles et remise en état du système

Fuite de données sensibles compromises

Malheureusement, cette cyberattaque a conduit au vol de données personnelles, notamment des noms, adresses, adresses électroniques, numéros de téléphone et mots de passe des utilisateurs du service. Bien que aucun signe ne laisse pour l’instant penser que ces informations ont été rendues publiques, Crisis24 recommande la vigilance, notamment avec la réinitialisation des mots de passe pour ceux qui pourraient avoir été réutilisés sur d’autres sites. Découvrez des conseils pratiques pour renforcer la sécurité en ligne dans notre article dédié aux solutions VPN et vérifications d’âge en ligne.

Reconstruction et restauration des services

Suite aux dégâts causés, Crisis24 travaille activement à la relance de la plateforme via une nouvelle version reconstruite. Toutefois, elle se base sur une sauvegarde datant du 31 mars 2025, ce qui implique que certaines données récentes ont été perdues et pourraient provoquer des lacunes dans les comptes des utilisateurs lors de cette transition. Pour anticiper ce type de problème, approfondissez vos connaissances sur la nécessité d’intégrer la cybersécurité dès la conception des projets innovants.

Les acteurs derrière l’attaque : le groupe de ransomware INC Ransom

Alors que Crisis24 se contente d’attribuer l’attaque à un « groupe cybercriminel organisé », nos sources indiquent que la responsabilité incombe au gang de ransomware nommé INC Ransom. Ce groupe a revendiqué l’attaque sur sa plateforme d’extorsion basée sur le réseau Tor, diffusant notamment des captures d’écran exposant des données clients, avec des mots de passe en clair. Ce scénario rappelle les cas anticipés dans nos analyses des menaces cybernétiques majeures en Europe en 2025.

Chronologie et méthode d’attaque

Selon le groupe, l’intrusion dans les systèmes d’OnSolve aurait commencé le 1er novembre 2025 et s’est accélérée avec le chiffrement des fichiers dès le 10 novembre. Après avoir tenté en vain de soutirer une rançon, les cybercriminels ont opté pour la vente des données dérobées, intensifiant ainsi les risques pour les victimes. Ce type d’attaque s’inscrit dans les tendances globales analysées dans notre récent bulletin quotidien sur les nouvelles préoccupations en cybersécurité.

Profil et portée du groupe INC Ransom

INC Ransom, lancé en juillet 2023, est un ransomware-as-a-service (RaaS) dont les cibles incluent des secteurs très variés : de l’éducation à la santé, en passant par le gouvernement. Parmi ses victimes figurent Yamaha Motor Philippines, le NHS écossais, Ahold Delhaize, ainsi que la division américaine de Xerox Business Solutions.

Mesures préventives pour les utilisateurs de CodeRED

- Changer impérativement les mots de passe CodeRED, surtout si ceux-ci sont utilisés ailleurs.

- Surveiller toute activité suspecte liée à ses comptes personnels.

- Suivre les communications officielles de Crisis24 pour les mises à jour et recommandations.

Cette cyberattaque illustre une nouvelle fois la vulnérabilité des infrastructures critiques face à des menaces numériques de plus en plus sophistiquées. L’amélioration des mesures de sécurité, la sensibilisation des utilisateurs et la résilience des systèmes restent les clés pour réduire les conséquences de ce type d’incidents. Pour mieux comprendre les enjeux et innovations de la cybersécurité actuellement, consultez nos articles sur l’écosystème des startups de cybersécurité en France en 2025 et les stratégies innovantes de protection contre les cybermenaces.